EDR (Endpoint Detection and Response), son nokta cihazlarında (endpoint) meydana gelen güvenlik olaylarını tespit etmek, yanıtlamak ve analiz etmek için kullanılan bir güvenlik çözümüdür. EDR, gelişmiş tehditlerin ve siber saldırıların tespit edilmesi ve müdahale edilmesi konusunda organizasyonlara yardımcı olur. SentinelOne, EDR çözümleri sunan bir güvenlik şirketidir ve diğer EDR cihazlarına göre bazı artıları ve eksileri vardır.

SentinelOne EDR’nin artıları şunlardır:

Yapay Zeka ve Davranışsal Analiz: SentinelOne, yapay zeka ve davranışsal analiz tekniklerini kullanarak, bilinen ve bilinmeyen tehditleri tespit etmekte ve bunlara yanıt vermekte etkilidir. Bu sayede, sıfır gün saldırıları gibi yeni ve önceden tespit edilmemiş tehditlerin tespit edilmesi mümkün hale gelir.

Otomatik İnceme ve Yanıt: SentinelOne EDR, olayları otomatik olarak inceler ve yanıt verir. Tehditlerin hızlı bir şekilde tespit edilmesi ve müdahale edilmesi sağlanır. Otomatik yanıt yetenekleri sayesinde, saldırılara karşı daha hızlı ve etkili bir şekilde mücadele edilebilir.

Kapsamlı Görünürlük: SentinelOne, son nokta cihazlarında (endpoint) kapsamlı bir görünürlük sağlar. Bu sayede, tüm cihazlar üzerinde gerçek zamanlı olarak tehditleri izleyebilir, olayları analiz edebilir ve saldırıların kökenini belirleyebilirsiniz.

Kolay Yönetim ve Entegrasyon: SentinelOne, kullanıcı dostu bir arayüz ve yönetim paneli sunar. EDR çözümü, diğer güvenlik ürünleriyle entegre çalışabilir ve merkezi bir yönetim sağlar. Böylece, güvenlik politikalarını kolayca yönetebilir ve farklı güvenlik çözümleri arasında veri paylaşımı yapabilirsiniz.

SentinelOne EDR’nin bazı eksileri şunlar olabilir:

Yüksek Kaynak Tüketimi: SentinelOne EDR, yapay zeka ve davranışsal analiz tekniklerini kullanırken cihazlarda daha fazla kaynak tüketebilir. Bu durum, eski veya düşük kapasiteli cihazlarda performans sorunlarına neden olabilir.

Yoğun İnceleme ve Özelleştirme İhtiyacı: SentinelOne EDR, kapsamlı bir çözüm olduğu için kurulum, yapılandırma ve özelleştirme açısından daha fazla çaba gerektirebilir. Bu nedenle, uzman bilgisi ve sürekli güncellemelerle desteklenmesi gerekebilir.

Bağımlılık: SentinelOne EDR’nin tam etkisini gösterebilmesi için ağdaki tüm son nokta cihazlarında kullanılması gerekebilir. Bu, organizasyonlar için bir bağımlılık oluşturabilir ve geçiş süreci zaman alabilir.

Sonuç olarak, SentinelOne EDR, yapay zeka ve davranışsal analiz tekniklerini kullanarak gelişmiş tehditleri tespit etme ve yanıt verme konusunda etkilidir. Ancak, diğer EDR çözümlerine kıyasla maliyetli olabilir, kaynak tüketimi yapabilir ve daha fazla yönetim çabası gerektirebilir.

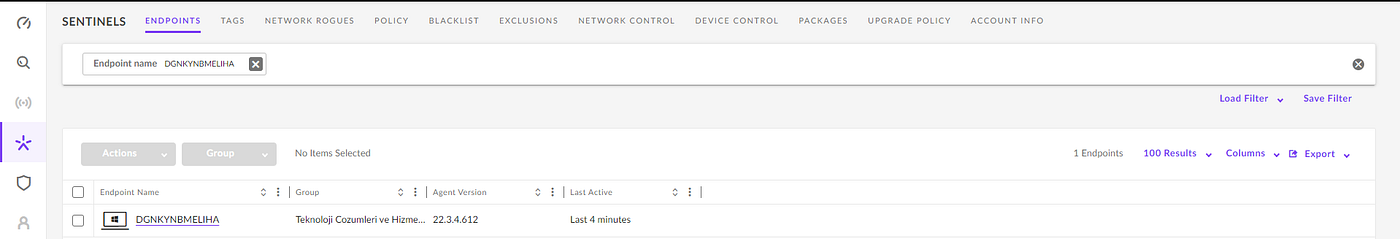

ENDPOINTS

Tanımlanan cihazların bulunduğu arayüzdür. Burada cihazlar hakkında bilgileri kontrol edebilirsiniz.

Arayüz içerisinde bulunan filtreler:

- İşletim Sistemi (OS): Cihazın işletim sistemi (Windows, Linux, MacOS vs.)

- Agent Versiyon (Agent Versiyon): Yüklü SentinelOne aracının sürümü

- Tip (Type): EDR normal aracı ya da özel yapılandırılmış araç olabilir.

- Yönetime Bağlılık (Connected to Managment) : EDR aracının yönetim sunucusuna bağlılığı

- Sağlık Durumu (Health Status): EDR aracının çalışma durumu (sağlıklı mı, sorunlu mu)

- Hizmet Dışı Bırakılmış (Decommissioned): EDR aracının hizmet dışı bırakılıp bırakılmadığını gösterir.

- Bekleyen Eylemler (Pending actions): Yapılması gereken eylemler (güncelleme, yapılandırma değişikliği vs.)

- Tam Disk Taraması (Full Disk Scan): Cihazın tam disk taramasının durumu

- Güvenlik Açığı Durumu (Vulnerability status): Cihazdaki güvenlik açıklarının sayısı ve derecesi

- İşlevsel Durum (Operational State): EDR aracının çalışma düzeyi (normal, kısıtlı, engellenmiş vb.)

Bu başlıklar altında dikkat edilmesi gerekenler:

Connected to Management

Cihazların Arayüz ile bağlantı bilgisini verir. 2 seçenek ile kontrol sağlanabilir:

- Evet (Yes): Panel ile iletişimi mevcuttur.

- Hayır (No): Panel ile erişimi mevcut değildir.

Health Status

Cihazın sağlık durumu hakkında bilgi verir. 2 seçenek ile kontrol sağlanabilir:

- Sağlıklı (Health): Cihaz içerisinde olumsuz bir durum bulunmaktadır.

- Enfekte (Infected): Cihaz içerisinde olumsuz bir durum bulunmaktadır.

Decommissioned:

Cihazların belirli periyotlar içerisinde aktif olmaması durumunda liste dışı alındığının bilgisini verir. 2 seçenek ile kontrol sağlanabilir:

- Hayır (No): Belirlenen süre içerisinde online olan cihazlar.

- Evet (Yes): Belirlenen süre içerisinde online olmayan cihazlar.

Pending Actions: Cihazlarda beklenen eylemler hakkında bilgi verir. 5 seçenek ile kontrol sağlanabilir:

- Uyumsuz İşletim Sistemi (Incompatible OS): SentinelOne aracı o cihazdaki işletim sistemi ile uyumlu değil.

- Basit Aracı (Agent Suppressed): SentinelOne aracı devre dışı bırakılmış.

- Eksik İzin (Missing Permission): Aracın bazı işlevlerini yerine getirebilmesi için gereken izinlere sahip değil.

- Korumasız (Unprotected): Aracın yüklü olmasına rağmen cihaz korumasız.

- Dikkat Gerektiriyor (Attention Needed) :Aracın bazı önemli sorunları olabilir ve düzeltilmesi gerekir.

Tam Disk Taraması

Bu işlem, tüm dosyaları ve sistemdeki belleği tarayarak potansiyel tehditleri tespit etmeyi amaçlar.

- Tamamlandı (Completed): Bir tarama işlemi başarıyla tamamlandığında bu durum görüntülenir.

- Mevcut değil (N/A): Bir tarama işlemi yapılmamışsa veya bu bilgiye erişilemiyorsa bu durum kullanılır.

- Devam ediyor (In Progress): Bir tarama işlemi henüz tamamlanmamış ve hala devam ediyorsa bu durum görüntülenir.

- İptal edildi (Aborted): Bir tarama işlemi kullanıcı tarafından durduruldu veya iptal edildiğinde bu durum görüntülenir.

Güvenlik Açığı Durumu (Vulnerability Status)

Zafiyet durumu anlamına gelir. Sistemdeki güvenlik zafiyetlerinin durumunu belirtir.

- Yamalanması gerekiyor (Requires patching): Sistemdeki bir güvenlik açığı, bir yama veya güncelleme ile düzeltilmesi gerektiğini gösterir.

- Güncel (Up to date): Sistemdeki tüm güvenlik açıkları için geçerli yamaların veya güncellemelerin uygulandığını gösterir.

Çalışma Durumu (Operational State)

Operasyonel durum anlamına gelir. SentinelOne EDR ajanının çalışma durumunu belirtir.

- Devre dışı bırakılmadı (Not disabled): Devre dışı bırakılmadı anlamına gelir. SentinelOne EDR ajanı etkin ve çalışır durumdadır.

- SentinelOne tarafından devre dışı bırakıldı (Disabled by SentinelOne): SentinelOne tarafından devre dışı bırakıldı anlamına gelir. SentinelOne EDR ajanı, SentinelOne tarafından geçici olarak devre dışı bırakılmıştır.

- Kullanıcı tarafından tamamen devre dışı bırakıldı (Disabled completely by the user): Kullanıcı tarafından tamamen devre dışı bırakıldı anlamına gelir. Kullanıcı, SentinelOne EDR ajanını tamamen devre dışı bırakmıştır.

- Kullanıcı tarafından devre dışı bırakıldı fakat yeniden başlatılmadı (Disabled and not rebooted by the user): Kullanıcı tarafından devre dışı bırakıldı ve kullanıcı tarafından yeniden başlatılmadı anlamına gelir. SentinelOne EDR ajanı devre dışı bırakıldı, ancak kullanıcı tarafından yeniden başlatılmadı.

- Aracın devre dışı bırakılması sırasında hata (Agent disable error): Ajan devre dışı bırakma hatası anlamına gelir. SentinelOne EDR ajanının devre dışı bırakılması sırasında bir hata oluştuğunu gösterir.

- Sınırlı işlevsellik (Limited functionality): Sınırlı işlevsellik anlamına gelir. SentinelOne EDR ajanının bazı işlevlerinin sınırlı olduğunu veya etkin olmadığını gösterir.

- Aracın veritabanı bozuldu (Agent database corrupted): Ajan veritabanı bozuk anlamına gelir. SentinelOne EDR ajanının veritabanında bir bozukluk veya sorun olduğunu gösterir.

Ağ Düzensizleri (Network Rogues)

Ağa yetkisiz olarak bağlanan ve şüpheli etkinlik gösteren cihazların yanı sıra unutulmuş cihazlarda olabilir. Kısaca Şirket içerisinde bulunan envanter listeniz diyebiliriz.

Policy

Bu başlık altında 5 ana başlık bulunur ve bu başlıklar SentinelOne EDR’de yapılandırılabilen politika ayarlarını içerir.

- Koruma Modu (Protection Mode): Koruma Modu başlığı altında yer alır. Bu başlık altında yapılandırılabilecek politika ayarları vardır.

- Algılama Motorları (Detection Engines): Algılama Motorları başlığı altında yer alır. Bu başlık altında yapılandırılan algılama motorlarına ilişkin politika ayarları bulunur.

- Ajan (Agent): Ajan başlığı altında yer alır. Bu başlık altında ajanla ilgili politika ayarları bulunur.

- Derin Görünürlük (Deep Visibility): Derin Görünürlük başlığı altında yer alır. Bu başlık altında derin görünürlükle ilgili politika ayarları bulunur.

- Daha Fazla Seçenek (More Options): Daha Fazla Seçenekler başlığı altında yer alır. Bu başlık altında diğer seçeneklere ilişkin politika ayarları bulunur.

Koruma Modu (Protection Mode) içerisinde 2 adet politika bulunur ve bunlar:

- Kötü Niyetli Tehdit (Malicious Threat): Kötü niyetli tehdit politikasıdır. Bu politika, kötü niyetli tehditlerin tespiti veya koruma amaçlı yapılandırılabilir.

- Şüpheli Tehdit (Suspicious Threat): Şüpheli tehdit politikasıdır. Bu politika, şüpheli tehditlerin tespiti veya koruma amaçlı yapılandırılabilir.

Her iki politika için de “Detect” veya “Protect” seçeneği sunar. “Protect” seçildiğinde izolasyon seçenekleri de sunar:

Protect Level olarak ise şu seçenekler bulunur:

- Öldür ve Karantinaya Al (Kill and Quarantine): Tehditleri sonlandırır ve karantinaya alır.

- Düzelt (Remediate): Tehditleri düzeltir.

- Geri Al (Rollback): Geri alma işlemi yapar.

Containment (Kısıtlama) başlığı altında ise “Disconnect from network” seçeneği bulunur. Bu seçenek, ajanın ağdan bağlantısını keser.

Detection Engines (Algılama Motorları)

- Reputasyon (Reputation): İtibar tabanlı algılama motoru

- Statik Analiz (Static AI): Statik yapay zeka algılama motoru

- Statik Analiz — Şüpheli (Static AI — Suspicious): Şüpheli statik yapay zeka algılama motoru

- Davranışsal Analiz-Yürütülebilirler (Behavioral AI — Executables): Yürütülebilir dosyalar için davranışsal yapay zeka algılama motoru

- Dokümanlar, Betikler (Documents, Scripts): Belgeler ve betikler için algılama motoru

- Yanal Hareket (Lateral Movement): Yanal hareket algılama motoru

- Anti İsabetme/Dosyasız (Anti Exploitation/Fileless): Saldırıları önleme ve dosyasız tehditleri algılama motoru

- Olası İstenmeyen Uygulamalar (Potentially Unwanted) Applications: İstenmeyen uygulamaları algılama motoru

- Uygulama Denetimi (Application Control): Uygulama kontrolü algılama motoru

- Etkileşimli Tehditleri Algıla (Detect Interactive Threat): Etkileşimli tehditleri algılama motoru

Agent (Ajan)

Agent başlığı altında 2 ana başlık bulunur:

- Güvenlik Ayarları (Security Settings ):

- Ajan Kullanıcı Arayüzü (Agent UI):

Güvenlik Ayarları (Security Settings )

- Anti Tamper (Anti Tamper): Ajanın müdahaleye karşı korumasını etkinleştirir.

- Anlık Görüntüler (Snapshots): Ajanın anlık görüntü almasını sağlar.

- Günlük Kaydı (Logging): Günlük tutma özelliğini etkinleştirir.

- Yeni Ajan Taraması (Scan New Agents): Yeni ajanları tarama özelliğini etkinleştirir.

Agent UI (Ajan Kullanıcı Arayüzü)

- Tehdit ve Giderim için pop-up bildirimler göster (Set which information and notifications to show for end-users): Son kullanıcılar için hangi bilgilerin ve bildirimlerin gösterileceğini ayarlar.

- Engellenen cihazlar için bildirim göster (Show pop-up notifications for): Açılır bildirimleri gösterir (tehditler ve önlemler, engellenen cihazlar vb.).

- Şüpheli olayları kullanıcı arayüzünde göster (Show suspicious events in the UI): Şüpheli olayları kullanıcı arayüzünde gösterir.

- Ajan hatası durumunda uyarı göster (Show warning in case of Agent errors): Ajan hataları durumunda uyarıları gösterir.

- Son olayları kullanıcı arayüzünde göster (Show in the UI events from the last): Son olayları kullanıcı arayüzünde gösterir.

- Kullanıcı arayüzünde bu menü öğelerini göster (Show these menu items in the UI): Kullanıcı arayüzünde bu menü öğelerini gösterir (engellenen cihazlar, karantinaya alınan dosyalar, destek ile iletişim).

Derin Görünürlük (Deep Visibility )

Bu başlık altında, SentinelOne EDR platformunda bulunan Derin Görünürlük özelliğinin yapılandırılması sağlanır. İşte bazı alt başlıklar ve açıklamaları:

Derin Görünürlük yapılandırması (Deep Visibility Configuration): Bu bölümde, hangi Derin Görünürlük verilerinin toplanacağını belirleyebilirsiniz. Hangi olay türlerini ve verileri izlemek istediğinizi seçebilirsiniz.

Bu Derin Görünürlük verilerini topla (Collect this Deep Visibility data): Bu seçenek, Derin Görünürlük özelliği tarafından toplanacak verileri belirlemenizi sağlar. Hangi olayların izleneceğini ve hangi verilerin kaydedileceğini belirleyebilirsiniz.

Olay Türü Yapılandırması (Event Type Configuratio):Bu bölümde, toplanacak olay türlerini belirleyebilirsiniz. Süreçler, dosyalar, URL’ler, DNS sorguları, IP adresleri, girişler, kayıt defteri anahtarları, zamanlanmış görevler gibi farklı olay türleri arasından seçim yapabilirsiniz. Bu şekilde, istediğiniz olayların izlenmesini ve raporlanmasını sağlayabilirsiniz.

Süreçler (Processes): Sistemde çalışan işlem veya uygulamalarla ilgili olaylar.

Dosyalar (Files): Dosya oluşturma, değiştirme veya silme gibi dosya işlemleriyle ilgili olaylar.

URL’ler: İnternet üzerinden erişilen URL adresleriyle ilgili olaylar.

DNS sorguları: DNS sorguları ve cevaplarıyla ilgili olaylar.

IP adresleri: İşlem yapılan IP adresleriyle ilgili olaylar.

Girişler (login): Sisteme yapılan girişlerle ilgili olaylar.

Kayıt defteri anahtarları: Kayıt defteri işlemleriyle ilgili olaylar.

Zamanlanmış görevler: Zamanlanmış görevlerin çalışmasıyla ilgili olaylar.

Davranışsal göstergeler: Şüpheli davranışları veya belirli kalıpları gösteren olaylar.

Komut betikleri: Komut satırı veya betik dosyalarıyla ilgili olaylar.

Süreçler arası etkileşim: İşletim sistemi süreçleri arasındaki etkileşimlerle ilgili olaylar.

Sürücü yükleme: Sistemde yüklenen sürücülerle ilgili olaylar.

Veri maskeleme: Hassas verilerin korunması için yapılan işlemlerle ilgili olaylar.

Odaklanmış dosya izleme: Belirli dosyaların izlenmesiyle ilgili olaylar.

Tarayıcı Eklentilerini Otomatik Yükle (Automatically install Deep Visibility browser extensions): Bu seçenek, Derin Görünürlük için tarayıcı eklentilerinin otomatik olarak yüklenip yüklenmeyeceğini belirler. Bu özellik, tarayıcı tabanlı tehditleri izlemek ve analiz etmek için kullanılabilir.

More Options (Daha Fazla Seçenek):

Decommissioning (Devre Dışı Bırakma): Otomatik olarak devre dışı bırakma süresidir.

Remote Shell (Uzaktan Kabuk): Uzaktan kabuk özelliğini etkinleştir.

Blacklist

Blacklist Arayüzü: SentinelOne EDR platformunda bulunan Blacklist Arayüzü, kötü niyetli veya zararlı olarak bilinen dosyaları ve uygulamaları tespit etmek ve engellemek için kullanılır. Bu arayüz, belirli dosya adları, MD5 veya SHA-256 hash değerleri, dosya yolları veya diğer tanımlayıcı özellikler gibi bilgilere dayalı olarak dosyaları siyah listede tutar. Siyah listede bulunan dosyalar, sistemde tespit edildiğinde otomatik olarak engellenir veya diğer önlemler alınabilir.

Hash Bilgisi:Hash, bir dosyanın benzersiz bir tanımlayıcısıdır ve dosyanın içeriğinden türetilir. MD5 veya SHA-256 gibi algoritmalar kullanılarak oluşturulan bu hash değeri, dosyanın bütünlüğünü ve kimliğini belirlemek için kullanılır. SentinelOne EDR, kötü niyetli dosyaların veya zararlı uygulamaların hash değerlerini analiz eder ve bu hash değerlerini kullanarak dosyaları tanımlar. Böylece, bilinen zararlı hash değerleri ile eşleşen dosyalar tespit edilir ve gerekli önlemler alınır.

Özetle, Blacklist Arayüzü ve Hash Bilgisi, SentinelOne EDR’nin zararlı dosyaları tespit etme ve engelleme yeteneklerini güçlendiren önemli özelliklerdir. Blacklist Arayüzü, zararlı dosyaları tanımlamak ve engellemek için belirli özelliklere dayalı olarak siyah listede tutar. Hash Bilgisi ise dosyaların benzersiz tanımlayıcılarıdır ve zararlı dosyaların hash değerleri kullanılarak tespit edilir. Bu sayede, SentinelOne EDR kullanıcıları kötü niyetli dosyalardan korunarak sistemlerini güvende tutabilir.

Hariç Tutma(Exclusions)

Kullanıcıların belirli dosyaları, klasörleri veya programları koruma mekanizmalarının tarama veya izleme süreçlerinden muaf tutmasını sağlayan bir özelliktir. Bu arayüz yanlış pozitif sonuçların önlenmesi, uyumsuzluk sorunlarının giderilmesi ve sistem performansının iyileştirilmesi gibi durumlarda kullanıcılara esneklik sağlar.

2 tür ile eklenebilmektedir. Bunlar:

- İstisna Oluştur (Create Exclusion): Kendi istisnalarınızı oluşturabilirsiniz.İstediğiniz dosyaları, süreçleri, URL’leri vb. EDR politikalarından istisna edebilirsiniz.

- Varolan İstisnalar Kütüphanesinden Ekle (Add From Exclusions Catalog): Ön tanımlı istisna listelerinden faydalanabilirsiniz.

SentinelOne Kütüphanesinde tanımlı olan uygulamaları inceleyip seçim yapabilirsiniz.

Device Control

SentinelOne EDR’da bulunan Device Control özelliği, USB ve Bluetooth cihazlarının kontrolünü ve yapılandırmasını sağlar.

USB

USB cihazlarının kontrol ve yapılandırmasını sağlar. Kullanıcılar, USB cihazlarına ilişkin kural ve politikalar belirleyebilir.

Bluetooth

Bluetooth cihazlarının kontrol ve yapılandırmasını sağlar. Kullanıcılar, Bluetooth cihazlarına ilişkin kural ve politikalar belirleyebilir.

Kural ekleme sürecinde aşağıdaki başlıklara dikkat edilmelidir:

Rule Name: Kurala bir isim verilir.

Interface: USB veya Bluetooth seçenekleri arasından seçim yapılır.

Rule Type: Kural türünü belirlemek için Vendor ID, Class, Serial ID ve Product ID gibi seçenekler bulunur.

Scope: Kuralın uygulanacağı kapsamı belirler.

Action: Kurala bağlı olarak Allow Read and Write, Allow Read Only veya Block gibi eylem seçenekleri bulunur.

Class: USB cihaz sınıflarını temsil eder. Örneğin, Audio, Printer, Mass Storage gibi sınıflar bulunur.

- 00: Interface Descriptors’da sınıf bilgisini kullanma (Use class information in the interface Descriptors)

- 01: Ses cihazları (Audio)

- 02: İletişim ve CDC (Communication Device Class) kontrolü.

- 03: HID (Human Interface Device) — İnsan arayüz cihazları, klavye ve fare gibi.

- 05: Fiziksel cihazlar (Pyhsical)

- 06: Görüntü cihazlar (İmage)

- 07: Yazıcılar (Printer)

- FE: Uygulama özel cihazlar (Application Specific)

- FF: Üreticiye özel cihazlar (Vendor Specific)

- 08: Masaüstü ve taşınabilir depolama cihazlar (Mass Storage)

- 09: USB hub’lar.(Hub)

- 0A: CDC ver (CDC-DATA)

- 0B: Akıllı kartlar (Smart Card)

- 0D: İçerik güvenliği cihazlar (Content Security)

- 0E: Video cihazlar (Video)

- 0F: Kişisel sağlık cihazlar (Personal Healthcare)

- 10: Ses/video cihazlar (Audio/Video Devices)

- 11: Billboard cihazlar (Bilboard Device Class)

- 12: USB Type-C köprü cihazlar (USB Type-C Bridge Class)

- DC: Tanılama cihazlar (Diagnostic Device)

- E0: Kablosuz denetleyiciler (Wireless Controller)

- EF: Çeşitli cihazlar (Miscellaneous)

- FE: Uygulama özel cihazlar (Application Specific)

- FF: Üreticiye özel cihazlar (Vendor Specific)

Vendor ID: Kuralın uygulanacağı belirli bir üreticiye sahip cihazları belirler. Any veya Specific seçeneklerikullanılabilir.

Bu kurallar üzerinde yapılandırma sağlanabilecek diğer ayarlar da bulunmaktadır:

- USB ve Bluetooth: Etkinlik günlüğünde izin verilen bağlantıları rapor etme.

- USB ve Bluetooth: Engellenen bağlantıları etkinlik günlüğünde rapor etme.

- USB: Salt okunur izinleriyle bağlanan cihazları etkinlik günlüğünde rapor etme.

- Bluetooth: RFCOMM’u devre dışı bırakma (yalnızca Windows için).

- USB: Ajanlarda Salt Okunur izin uygulamasını devre dışı bırakma. Ajanlar, Salt Okunur kurallarını Salt Yazma olarak çevirir.

Örneğin şirket içerisinde talebe istinaden belirli bir kullanıcının kullanmış olduğu Flash bellek cihazına özel kural oluşturacağım. Öncelikle Activity sekmesine gidiyorum ve Device Control ile filtreleme yapıyoruz.

Kullanıcın kullanmış olduğu cihaz özelinde bilgileri ediniyoruz. Kural tipi oluşturma sırasında aşağıdaki bilgilere istinaden Vendor ID, Product ID veya Serial ID olarak yapılandırabiliriz. Bilgileri edindiğimize göre kural oluşturma aşamasına geçiyoruz. Burada kural oluşturma sırasında bulunduğumuz alana dikkat etmeliyiz. Kuralın geçerli olmasını istediğimiz grup veya site içerisinde yapmalıyız.

Kullanıcının sadece Okumasını istediğim için aşağıdaki gibi bir yapılandırma olmuştur.

Sınıf olarak da Flash Bellek türü seçilmiş ve SanDisk üreticisi özelinde bir kural yapılandırıyoruz.

Paketler: Arayüzde, işletim sistemleri ve güncel agent versiyonlarına erişim sağlayabiliriz. Cihazlara kurulum yapmak için bu arayüzden indirme işlemini gerçekleştirebiliriz. Kurulum sırasında dikkat etmemiz gereken bazı noktalar bulunmaktadır:

- Kurulum yapmak istediğimiz grup veya siteye ait Token kullanmalıyız.

- “Kullanılabilirlik Düzeyi” bu bölümde önemlidir. GA ve EA terimleri burada kullanılır. GA, “Genel Olarak Kullanılabilir” anlamına gelirken, EA, “Erken Erişim” anlamına gelir. Güvenilir bir araç için son kullanıcılar için GA tercih edilir. Ancak, yeni araçları test etmek amacıyla EA sürümü test makinesine kurulabilir.

Bahsettiğim grup veya site tokenini aşağıdaki arayüzden inceleyebiliriz.