Popüler açık kaynaklı faturalama ve proje yönetim platformu Invoice Ninja‘da yeni bir Server-Side Request Forgery (SSRF) zafiyeti tespit edildi. CVE-2024-53353 olarak izlenen bu zafiyet, saldırganların sistemin ana sunucusundaki hassas dosyalara erişmesine olanak tanıyabilir. Bu kritik güvenlik açığı, güvenlik araştırmacısı Arben Shala tarafından keşfedildi ve platformu kullanan bireyler ile kurumlar için ciddi riskler taşıyor.

Zafiyetin Teknik Detayları

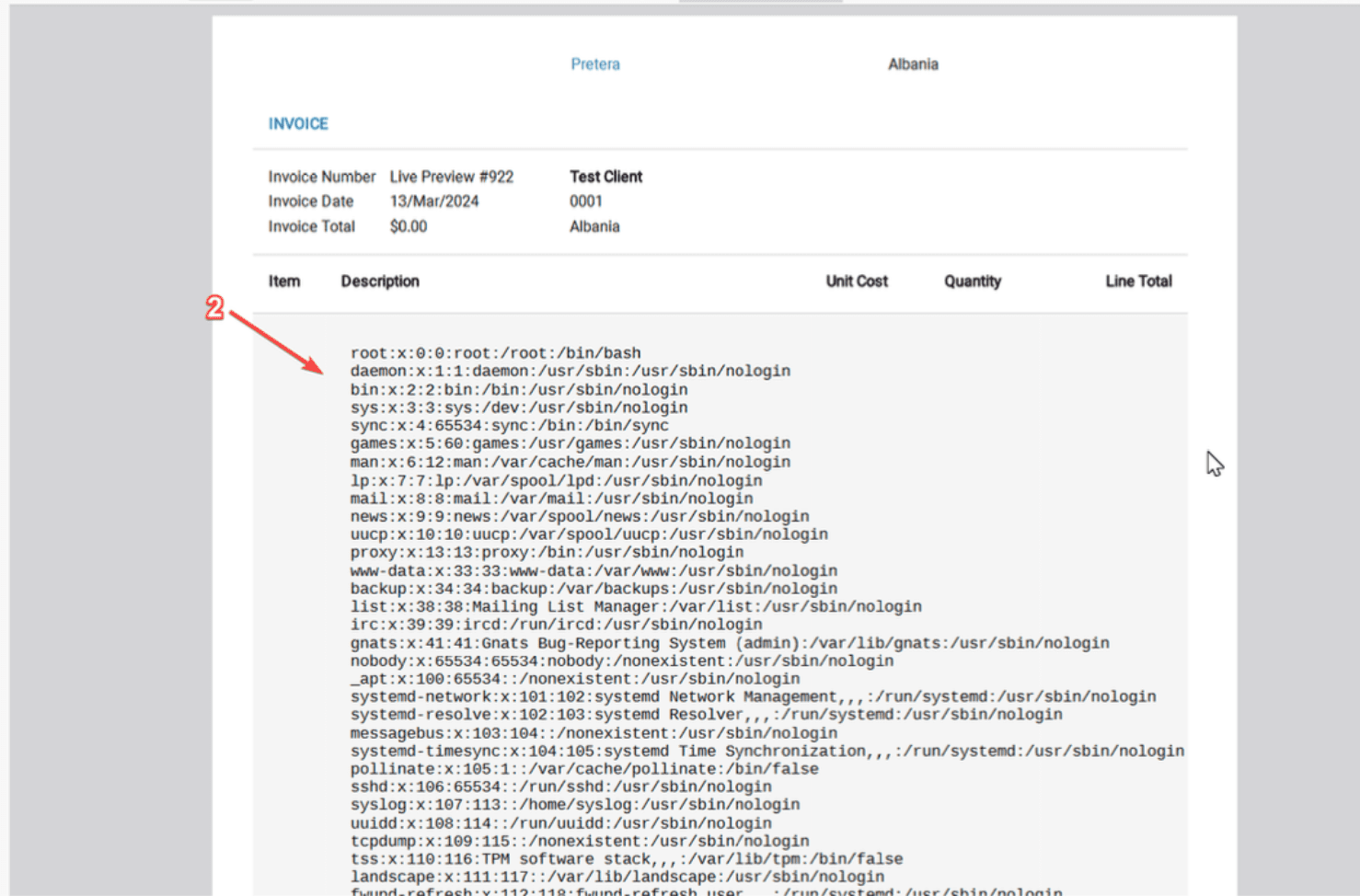

Invoice Ninja, Laravel framework’ü kullanılarak geliştirilmiş olup PDF oluşturma özelliği sunar. Ancak saldırganlar bu özelliği kötüye kullanarak sisteme zararlı yükler enjekte edebilir.

Zafiyetin Temel Noktaları:

- Etkilenen İşlev: PDF oluşturma özelliği

- Saldırı Yöntemi:

- PDF dosyası içerisine zararlı kodlar gömerek hassas dosyalara erişim sağlanması.

- Örneğin,

"/etc/passwd"veya".env"dosyalarına erişim.

- Kritik Risk: Sistemin çevrimiçi kimlik doğrulama bilgilerini ve hassas yapılandırmalarını açığa çıkarabilir.

Saldırı vektörleri iki temel senaryo üzerinden çalışır:

1️⃣ Ana Portal Senaryosu:

Yetkili kullanıcılar (ör. “Fatura Oluştur/Düzenle” iznine sahip olanlar), fatura açıklama alanına zararlı kod ekleyebilir.

2️⃣ Müşteri Portalı Senaryosu:

Düşük yetkili kullanıcılar, profil bilgilerinde zararlı girdiler kullanarak PDF oluşturma işlemi sırasında bu zafiyeti tetikleyebilir.

Bu saldırılar, zafiyetin PDF oluşturma sürecindeki eksik girdi doğrulama mekanizmaları nedeniyle mümkün oluyor. Invoice Ninja, tehlikeli HTML etiketlerini ve protokollerini engellemek için bir kara liste filtresi kullanıyor. Ancak, filtreleme mekanizmasının eksiklikleri nedeniyle saldırganlar bu filtreleri kolayca atlatabiliyor.

Riskin Ciddiyeti

Zafiyetin en kritik tarafı, sistemdeki .env dosyasının açığa çıkması durumunda sabitlenmiş kimlik doğrulama bilgilerinin (ör. veritabanı, SMTP bilgileri) ele geçirilmesi. Araştırmacının analizine göre, saldırganlar uygulamanın tam dosya yolunu bildikleri takdirde bu dosyaların içeriğini okuyarak güvenlik duvarlarını aşabilir.

Çözüm ve Öneriler

1️⃣ Güncelleme Yapın:

Invoice Ninja’nın geliştirici ekibi tarafından sağlanan güvenlik yamalarını hemen uygulayın.

2️⃣ Girdi Doğrulama Mekanizmalarını Güçlendirin:

- PDF oluşturma işlemlerinde kullanıcı girdilerini dikkatlice doğrulayın.

- Tehlikeli HTML etiketlerini ve protokollerini engellemek için daha güvenli bir beyaz liste yöntemi kullanın.

3️⃣ Sistem İzleme ve Altyapı Kontrolleri:

- Sunucularınızda şüpheli aktiviteleri izlemek için gelişmiş izleme araçları kullanın.

- Hassas dosyaların yalnızca yetkili kullanıcılar tarafından erişilebilir olduğundan emin olun.

4️⃣ Kritik Dosyaları Güvence Altına Alın:

- Çevrimdışı ortamda kimlik bilgilerini ve hassas yapılandırmaları saklayın.

.envdosyasını dış erişime karşı güvenli hale getirin.

Sonuç

CVE-2024-53353 zafiyeti, Invoice Ninja kullanıcıları için ciddi bir güvenlik açığı oluşturuyor. Bu nedenle hızlı aksiyon almak ve sistemlerinizi güncellemek büyük önem taşıyor. Siber güvenlikte hız ve proaktif yaklaşımlar, en güçlü savunmanız olacaktır.laşımlar, en güçlü savunmanız olacaktır.

Birlikte öğrenelim! 🌐

#CyberSecurity #InvoiceNinja #CVE202453353 #SSRF #Laravel #AçıkKaynak #NetworkSecurity